Avec OpenVPN, si on le souhaite, nous pouvons créer un compte d’accès pour chaque utilisateur qui se connectera au VPN. Comme a chaque fois je ne me souviens plus de la procédure, j’en profite d’avoir une demande pour poster un petit billet 🙂 !

Nous considérons ici que le serveur est déjà créé, installé et fonctionnel.

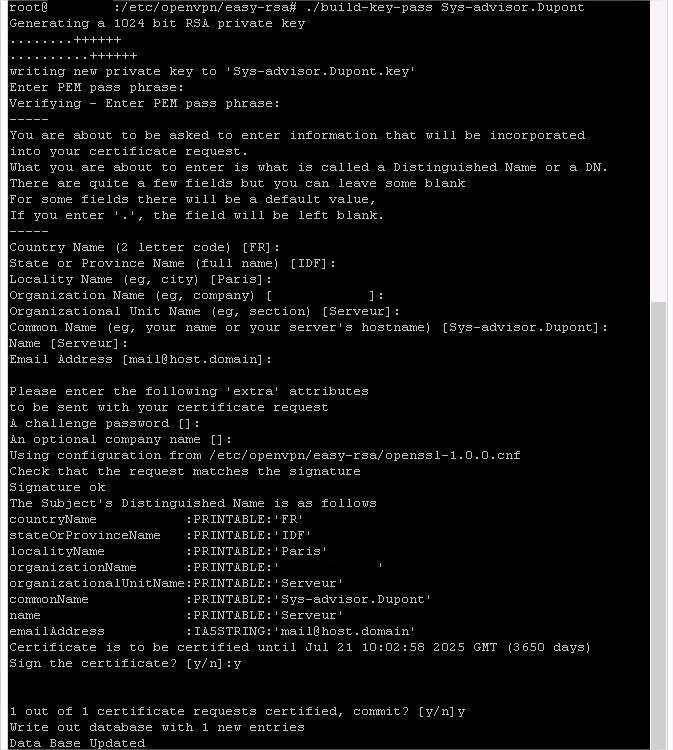

Commençons : aujourd’hui nous voulons créer un accès pour l’utilisateur « Dupont » :

1. Generation des certificats et des clés

cd /etc/openvpn/easy-rsa source vars ./build-key-pass Sys-advisor.Dupont

Pour demander un mot de passe lors de la connexion VPN

./build-key-pass

Pour ne pas demander de mot de passe lors de la connexion VPN

./build-key

3 fichiers seront alors générés :

Résultat :

2. Création du répertoire utilisateur et copie des fichiers générés :

mkdir /etc/openvpn/clientconf/sys-advisor.Dupont

cp /etc/openvpn/ca.crt /etc/openvpn/clientconf/Sys-advisor.Dupont/ cp /etc/openvpn/ta.key /etc/openvpn/clientconf/Sys-advisor.Dupont/ cp /etc/openvpn/easy-rsa/keys/Sys-advisor.Dupont.crt /etc/openvpn/clientconf/Sys-advisor.Dupont/ cp /etc/openvpn/easy-rsa/keys/Sys-advisor.Dupont.key /etc/openvpn/clientconf/Sys-advisor.Dupont/

3. Création du fichier de configuration pour le client

nano /etc/openvpn/clientconf/Sys-advisor.Dupont.conf

# Sys-advisor.Dupont client dev tun proto tcp-client remote XXX.XXX.XXX.XXX 443 resolv-retry infinite cipher AES-256-CBC ; client-config-dir ccd # Cles ca ca.crt cert Sys-advisor.Dupont.crt key Sys-advisor.Dupont.key tls-auth ta.key 1 key-direction 1 # Securite nobind persist-key persist-tun comp-lzo verb 3

Note : Remplacer XXX.XXX.XXX.XXX par l’adresse IP du seveur

Pour être sur que le client puisse lire le fichier de ocnfiguration depuis un poste Windows on copie le fichier de conf avec l’extension .ovpn

cp Sys-advisor.Dupont.conf Sys-advisor.Dupont.ovpn

Le plus dure est fait, il faut désormais rassembler tous les fichiers necessaires et les transmettre à l’utilisateur.

5. Pour créé un zip de tous les fichiers necessaires au client, executer :

sudo zip Sys-advisor.Dupont.zip *.*

C’est terminé, l’utilisateur pourra désormais se connecter au VPN en entrant le mot de passe définit lors de la première étape.

![[TUTO] – Raspberry Pi – Redimensionner la partition système](https://sys-advisor.com/wp-content/uploads/2015/07/raspberry_pi_wallpaper_by_rbininger-d5w5jk1.png)

![[TUTO] – Plex : Acceder à Plex avec un sous-domaine Plex logo](https://sys-advisor.com/wp-content/uploads/2015/07/plex.jpg)

![[TUTO] – Synology : Comment sauvegarder vos données Office 365 avec Synology](https://sys-advisor.com/wp-content/uploads/2017/11/splash_synology_3-1-100x70.jpg)

![[TUTO] – Windows 10 : Comment générer une CSR avec cygwin et openssl](https://sys-advisor.com/wp-content/uploads/2019/09/splash_windows10-100x70.jpg)

![[TUTO] – Windows 2008 : Comment désactiver l’autoconfiguration IPv4](https://sys-advisor.com/wp-content/uploads/2019/08/splash_windows_server-100x70.jpg)

![[TUTO] – Recalbox : Comment ajouter de nouvelles ROMS à votre Recalbox](https://sys-advisor.com/wp-content/uploads/2017/11/splash_recalbox-100x70.png)

![[TUTO] – Windows 10 : Comment gérer, activer ou désactiver l’indexation](https://sys-advisor.com/wp-content/uploads/2018/01/splash_windows10-100x70.jpg)

Wow, superb weblog format! How long have you been running a blog for?

you make blogging look easy. The overall glance of your site is

great, let alone the content material!

Wonderful items from you, man. I have keep in mind your stuff previous to and you are simply

extremely magnificent. I really like what you’ve obtained right

here, really like what you are stating and the

way during which you assert it. You’re making it enjoyable and you continue to take care of to stay it wise.

I can’t wait to read far more from you. That is really a great

website.

Good info. Lucky me I ran across your blog by accident (stumbleupon).

I have book marked it for later!

Hello there! I could have sworn I’ve been to your blog before but after

browsing through many of the posts I realized it’s new to me.

Nonetheless, I’m definitely delighted I found it and I’ll be bookmarking it and checking back often!

I blog often and I really appreciate your content.

The article has truly peaked my interest. I will bookmark your website and

keep checking for new information about once a week. I subscribed to your RSS feed

too.

It’s wonderful that you are getting ideas from this piece of writing as well as from

our dialogue made at this place.

Hi, I wish for to subscribe for this website to take most recent updates, so where can i do it please assist.

Have you ever thought about adding a little bit more than just your articles?

I mean, what you say is important and all. But imagine if

you added some great photos or video clips to give your posts

more, « pop »! Your content is excellent but with images and clips,

this blog could undeniably be one of the most beneficial in its field.

Good blog!

I read this piece of writing completely about the

resemblance of most up-to-date and earlier technologies, it’s remarkable article.

Hello just wanted to give you a quick heads up. The text in your content seem to be running off the screen in Safari.

I’m not sure if this is a format issue or something to do with browser compatibility but I thought

I’d post to let you know. The style and design look great though!

Hope you get the problem solved soon. Many thanks

Das Motel 6 Las Vegas, NV – Strip bietet klimatisierte Zimmer

und befindet sich im Stadtviertel San Lorenzo, 20 Minuten Gehweg vom Planet Hollywood Resort and Casino entfernt.

Ungefähr 3 Kilometer vom Mandalay Bay Resort and Casino

entfernt gelegen, bietet das 3-Sterne-Flamingo Las Vegas Hotel &

Casino 146 Zimmer an. Vollständig aus natürlichen Werkstoffen wie Holz und istrischem

Kalkstein errichtet, liegt das Gebäuden auf Sanddünen,

die eine herrliche Sicht auf die Adria bieten. Nach einer Beratung mit unseren Beauty-Spezialistinnen erhältst du eine kostenlose,

individuell abgestimmte Behandlung sowie täglichen Zugang zum

Thalassotherapie-Raum. Das Hotel Home2 Suites By Hilton Las Vegas Northwest ist eine tolle Unterkunft im Naturschutzgebiet von Las Vegas, das

auch nur 3 km vom Mount Charleston entfernt liegt.

Weitere Verweise auf den Künstler befinden sich hinter dem

Tresen des Empfangs, wo Lo Specchio del Cielo (Der Spiegel

des Himmels) betrachtet werden kann, oder zu

Füßen der Treppe, die zum Beauty-Center führt, mit Approdo

all’Isola (Landung auf der Insel). Der Strand ist der Ort, an dem unsere Gäste den goldenen Sand von Lignano genießen können, zwischen sportlichen Tätigkeiten und entspannenden Erfahrungen. Seine modernen und harmonischen Linien verschmelzen mit der Umgebung und schaffen eine Atmosphäre der Ruhe und des Luxus, in der der Gast nicht

anders kann, als sich zu Hause zu fühlen. Buche jetzt deine Suite und deine Behandlung im Voraus!

Sie können zu Fuß die Gegend erkunden in der Nähe von des

Hotel — Vegas Indoor Skydiving, Wolf Theater und Guardian Angel Cathedral.

Zudem sind alle wichtigen Bestandteile der Reise inklusive, sodass Sie sich um nichts mehr

Sorgen machen müssen.

References:

https://online-spielhallen.de/umfassender-guide-zu-druckgluck-casino-cashback-und-mehr/