Sommaire

Cet article fait suite à un audit sécurité réalisé chez un client, à la suite duquel, j’ai du proposé une solution afin de modifier la gestion du compte « Administrateur local » et plus particulièrement la méthode de mise à jour du mot de passe de ce dernier. En effet, si ce dernier est transmis par l’intermédiaire d’une GPO, un, il est transmis en clair, deux, le même mot de passe se retrouve alors sur toutes les machines du domaine.

Microsoft à déployé une mise à jour qui rend impossible l’utilisation de ce procédé puisque la case « Mot de passe » est désormais grisée.

Pour répondre au besoin du client, j’ai donc fais quelques recherche et je suis tombé sur un produit appelé ADMPWD (à l’époque). Développé par Jiri Formacek ce produit permet de transmettre un mot de passe différent pour chaque machine du domaine et de stocker ce mot de passe dans l’Active Directory, directement dans l’objet « Computer ».

Disponible en 2 versions

Une version « gratuite » incluant les fonctions de base :

- Envoi des mots de passe par GPO (non crypté)

- Stockage des mots de passe dans l’AD

- Utilisation du module « client » pour lire et reset le mot de passe

Une version « payante« , accessible par l’intermédiaire du contrat Microsoft Support Premier

- Envoi des mots de passe par GPO de manière crypté

- Historisation des mots de passe

- Plateforme web de récupération de mot de passe

- …

Tout ça pour dire que ce petit produit, léger et facile à mettre en place a été repris par Microsoft et s’appelle désormais LAPS (Local Administrator Password Support). Il est proposé au téléchargement ici

Après cette petite introduction, je vais maintenant vous expliquer, comment mettre en place cette solution au sein de votre environnement. N’ayant pas de contrat Microsoft Support Premier sous la main, je me contenterai de la version gratuite de l’outil.

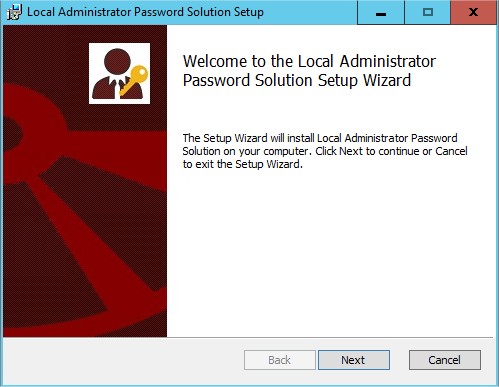

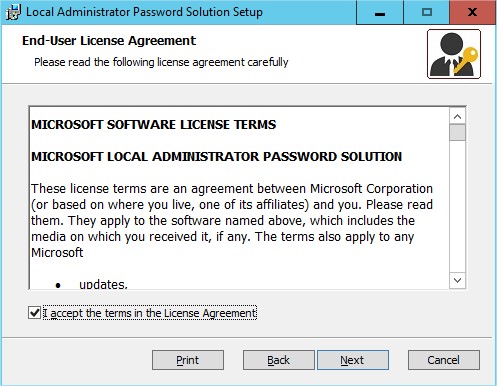

Installation

Partie serveur

Le logiciel requiert .Net Framework 4.0 au minimum, disponible ici, le controleur de domaine sur lequel sera faite l’installation requiert le role « Maitre de schema ».

Installation des templates GPO, du module powershell et du client de gestion

Extension du schema

Import-module admpwd.ps Update-AdmPwdADSchema

Ajout des droits sur l’Active Directory

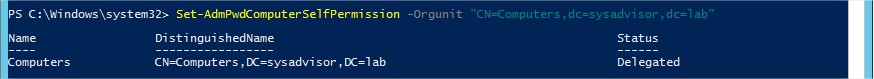

Set-AdmPwdComputerSelfPermission -Orgunit "CN=Computers,DC=sysadvisor,DC=lab"

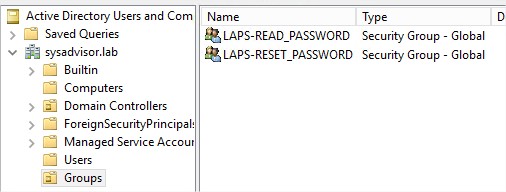

Creation de deux groupes pour gérer finement les accès

- LAPS-READ_PASSWORD : Droit de lecture du mot de passe

- LAPS-RESET_PASSWORD : Droit de reset du mot de passe

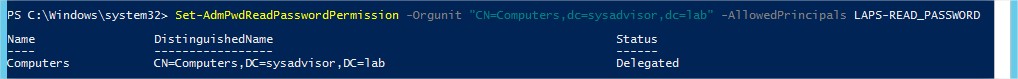

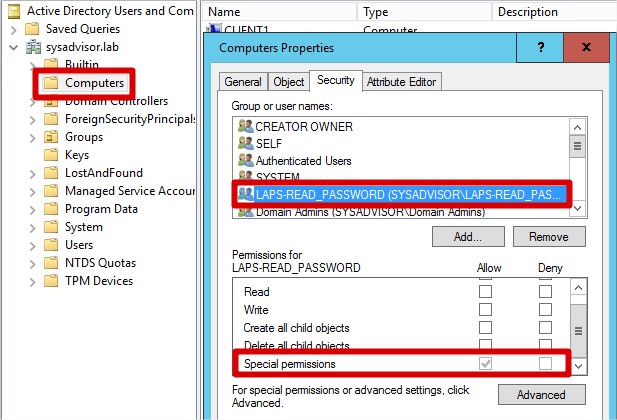

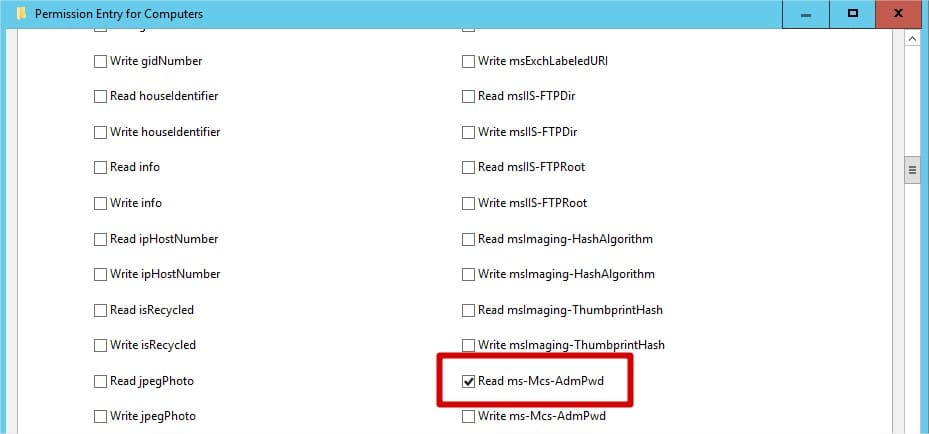

Application des droits au groupe LAPS-READ_PASSWORD sur le container ou l’OU

Set-AdmPwdReadPasswordPermission -Orgunit "CN=Computers,DC=sysadvisor,DC=lab" -AllowedPrincipals LAPS-READ_PASSWORD

La ligne de commande ci-dessus, revient à ajouter, manuellement, le groupe dans l’onglet « Security » du container ou de l’OU

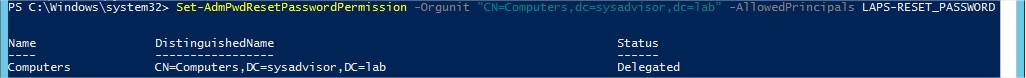

Faire la même chose pour le groupe LAPS-RESET_PASSWORD

Set-AdmPwdResetPasswordPermission -Orgunit "CN=Computers,DC=sysadvisor,DC=lab" -AllowedPrincipals LAPS-RESET_PASSWORD

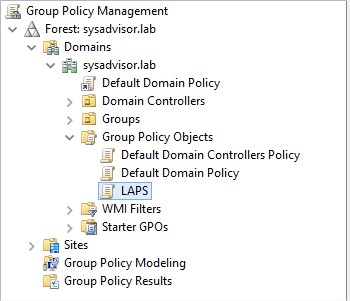

Création/Configuration de la GPO

Import-Module GroupPolicy New-GPO LAPS

Les paramètres LAPS se trouvent dans : Computer configuration > Policies > Administrative templates > LAPS

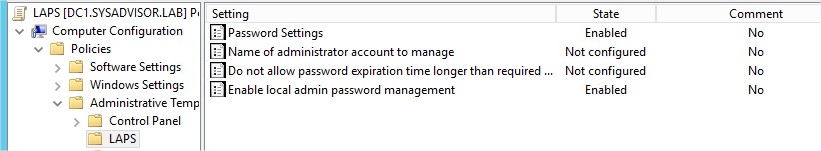

On retrouve alors 4 paramètres :

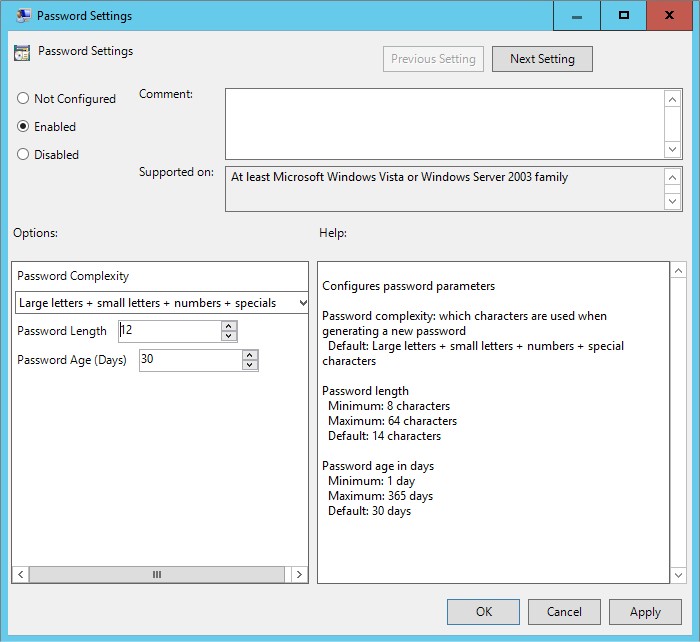

- Password settings (obligatoire): permet de definir la complexité des mots de passe, leur longueur, temps de validité etc…

- Name of administrator account to manage (facultatif) : permet de cibler un nom de compte administrateur autre que le compte d’origine

- Do not allow password expiration time (facultatif): Autorise ou non de redefinir un mot de passe ayant une date d’expiration plus longue que le premier paramètre

- Enable local admin password management (obligatoire) : Active ou non le paramètre pour gérer les mots de passe de manière sécurisé ou non

Ci-dessous un extrait des deux paramètres obligatoires :

Partie client

Coté client il va falloir relancer l’exécutable .msi et installer uniquement le premier petit module comme sur la capture ci-dessous, cela permettra au poste client de pouvoir communiquer avec l’AD et avec la GPO :

Etant donné qu’il s’agit d’un .msi il est possible de le déployer facilement par GPO par exemple en executant un script avec la commande ci-dessous

msiexec /i \\server\share\LAPS.x64.msi /quiet

Utilisation

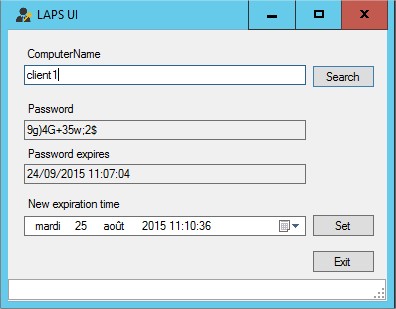

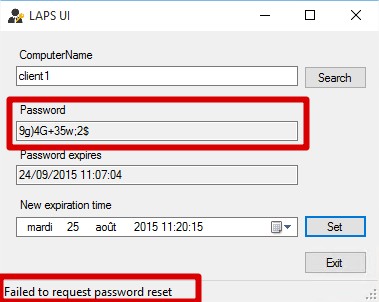

Découverte du mot de passe et de la date d’expiration

Avec powershell

Get-AdmPwdpassword -ComputerName your_computer | fl

Avec l’interface

Dans les propriétés de l’objet

Gestion

Gestion des droits

Nous allons voir 3 scénarios différents permettant de répondre aux besoins d’une hotline par exemple.

Notre utilisateur à la hotline est membre du groupe LAPS-READ_PASSWORD, il ne pourra alors que lire le mot de passe sans le remettre à zero

Notre utilisateur à la hotline est membre du groupe LAPS-RESET_PASSWORD, il ne pourra alors pas lire le mot de passe actuel mais pourra le remettre à zero

Notre utilisateurs est responsable de la hotline par exemple et membre des groupes LAPS-READ_PASSWORD et LAPS-RESET_PASSWORD, il pourra alors lire le mot de passe actuel et le remettre à zero egalement

Ce tuto est désormais terminé. Comme je le disais au début de l’article il s’agit la de la version « gratuite » mais qui permet deja de faire beaucoup de chose assez sympatique. Si vous avez des questions suite à ce tuto ou alors si vous utilisez un autre système pour sécuriser votre mot de passe administrateur local, alors n’hésitez pas à nous en faire part dans les commentaires !

A bientot !

![[TUTO] Active Directory : Comment modifier le quota de création d’ordinateur](https://sys-advisor.com/wp-content/uploads/2017/11/splash_active_directory_2-218x150.jpg)

![[TUTO] – AD GPO : Comment déléguer des droits d’administration sur une GPO](https://sys-advisor.com/wp-content/uploads/2017/11/splash_activedirectory-1-218x150.png)

![[TUTO] – Synology : Comment sauvegarder vos données Office 365 avec Synology](https://sys-advisor.com/wp-content/uploads/2017/11/splash_synology_3-1-100x70.jpg)

![[TUTO] – Windows 10 : Comment générer une CSR avec cygwin et openssl](https://sys-advisor.com/wp-content/uploads/2019/09/splash_windows10-100x70.jpg)

![[TUTO] – Windows 2008 : Comment désactiver l’autoconfiguration IPv4](https://sys-advisor.com/wp-content/uploads/2019/08/splash_windows_server-100x70.jpg)

![[TUTO] – Recalbox : Comment ajouter de nouvelles ROMS à votre Recalbox](https://sys-advisor.com/wp-content/uploads/2017/11/splash_recalbox-100x70.png)

![[TUTO] – Windows 10 : Comment gérer, activer ou désactiver l’indexation](https://sys-advisor.com/wp-content/uploads/2018/01/splash_windows10-100x70.jpg)

online pokies australia paypal

References:

http://www.xn--vk1bj3qdukp4i.com/bbs/board.php?bo_table=free&wr_id=9316

paypal casino usa

References:

http://www.grammars.org

Discover premium entertainment at Crown Casino — Australia’s leading destination for world-class gaming, luxury hotels,

fine dining, and unforgettable experiences. Children are

welcome in areas such as the hotels, restaurants, cinemas, and entertainment

facilities, but not in any part of the gaming floors or bars.

Free parking is also available for Crown Rewards members under specific

conditions.

With stunning 180 degree views of the city skyline, the Pearl

Room has a quality of light and outward focus that is unrivalled anywhere in the world.

With an entertainment calendar packed with 24/7 sport,

live music and the thrill of the casino, Crown Perth is the city’s must-visit destination. Kick back in the funky outdoor beer garden at The Merrywell pub, or sip

on cocktails overlooking the Perth city skyline

at the breathtaking new TWR bar. In 2021, a royal commission in Western Australia found Crown Perth unfit to hold a casino licence, citing failures in governance, risk management,

and anti-money laundering controls.

References:

https://blackcoin.co/best-live-dealer-online-casinos-in-australia/

Wenn du das Glück hast, 50 Freispiele ohne Einzahlung und sofort erhältlich zu

ergattern, solltest du die folgenden Tipps beherzigen, damit

du eine großartige Erfahrung machst. Es ist möglich, in einem Casino 50 Freispiele ohne Einzahlung zu bekommen. Dann solltest du nicht sofort loslegen, sondern genau hinschauen und dir

überlegen, wie du die Freispiele am besten nutzt.

Die führenden Wettanbieter mit deutscher Lizenz wissen das und

bieten auch deshalb immer wieder Gratiswetten für Neu- und

Bestandskunden an. Aktuell bieten drei Wettanbieter eine Freebet

ohne Einzahlung an. 30 Freispiele ohne Einzahlung bei Gates of Olympus (Pragmatic

Play) 20 Freispiele ohne Einzahlung für die Anmeldung 30 Casino Freispiele für die Anmeldung ohne Einzahlung Wenn der Casino Echtgeld Bonus ohne Einzahlung

100 Euro beträgt und der Einsatz x10 beträgt, müssen Sie mindestens

1000 Euro einsetzen, um Ihre Gewinne auszahlen zu lassen.

Einen Bonus für kostenloses Guthaben erhalten Sie bei Online-Casinos, die eine solche

Promotion anbieten, direkt nach der Eröffnung eines neuen Casino-Kontos.

Allerdings sind die Angebote immer an bestimmte Bonuskonditionen gebunden, die Sie erfüllen müssen, bevor Sie das Bonusgeld auszahlen können. Nach Ihrer Registrierung erhalten Sie

echtes Guthaben kostenlos, das Sie bei allen Spielen des Casinos nutzen können.

References:

https://online-spielhallen.de/meine-bregenz-casino-erfahrungen-ein-spielerbericht/

Bonjour,

Tout d’abord merci pour le tuto.

Ensuite j’aurais aimé savoir s’il était possible de modifier le mot de passe de deux comptes admin local sur le poste et de les afficher.

Je vous remercie d’avance et si vous avec besoin de plus d’explication n’hésitez p.as

Test en configurant deux GPO « Name of the local account to manage »?