Sommaire

Vous souhaitez maintenant avoir un accès à votre serveur via une connexion VPN. Vous pouvez très facilement mettre en place le service RRAS de Windows Server.

Pour ma part, je dédie une VM 2012 R2 installé en mode core pour la sécurité.

Installation du rôle

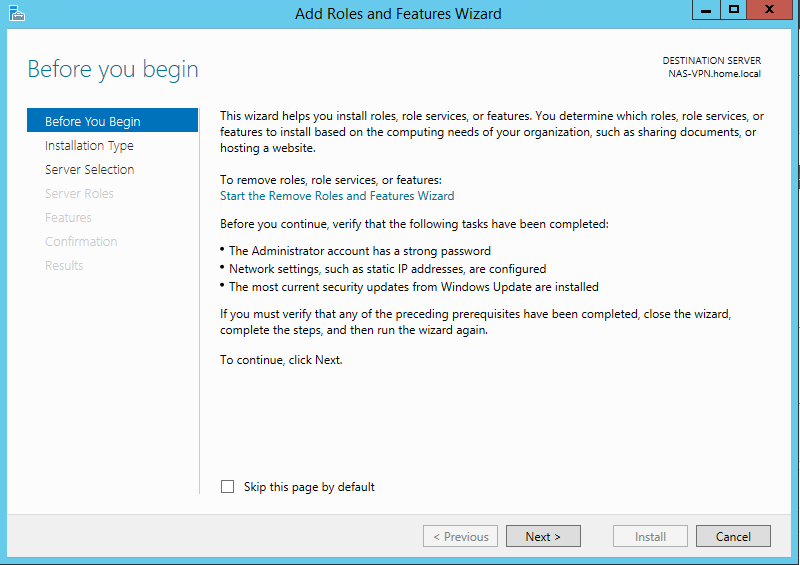

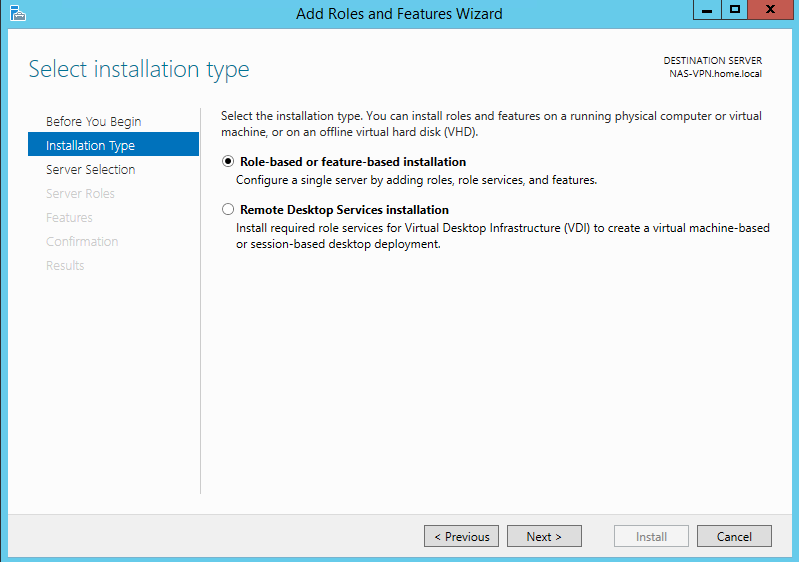

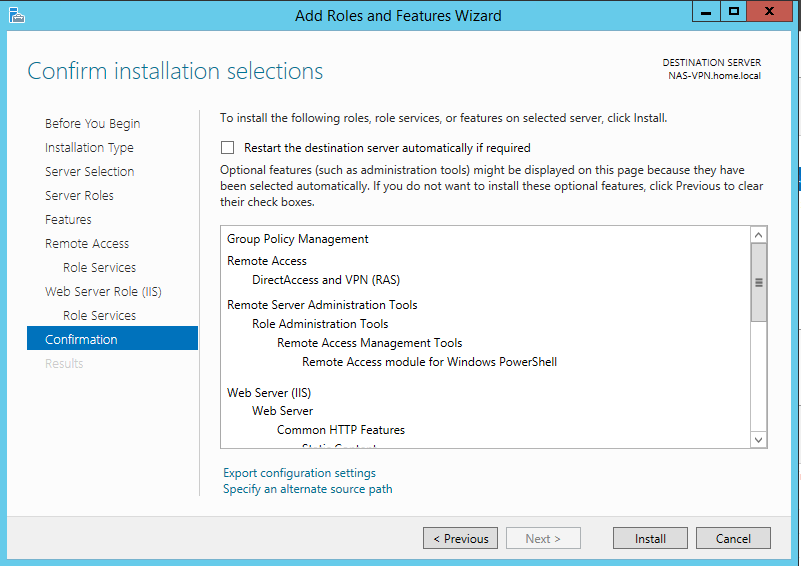

Commencez via le Server Manager par exécutez le wizard « Add Roles and Features Wizard ».

Laissez par défaut puis cliquez sur « next ».

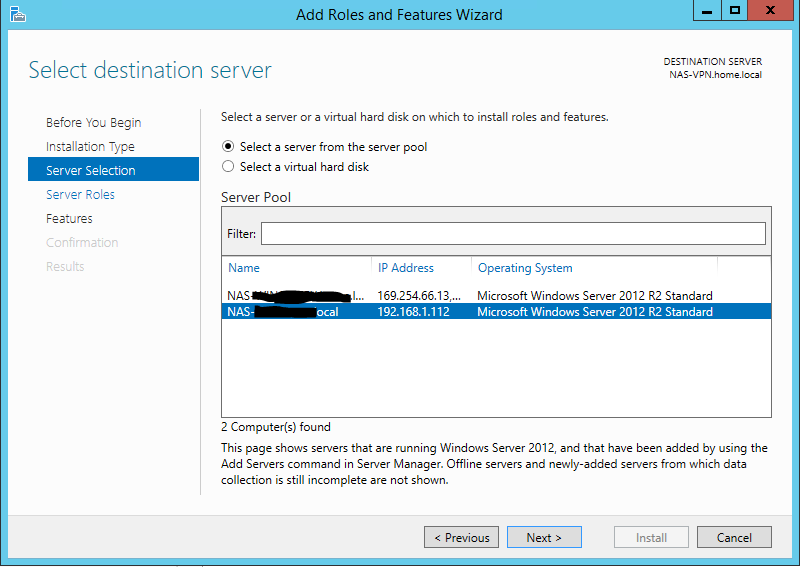

Sélectionnez le serveur sur lequel vous souhaitez déployer le rôle puis cliquez sur « Next ».

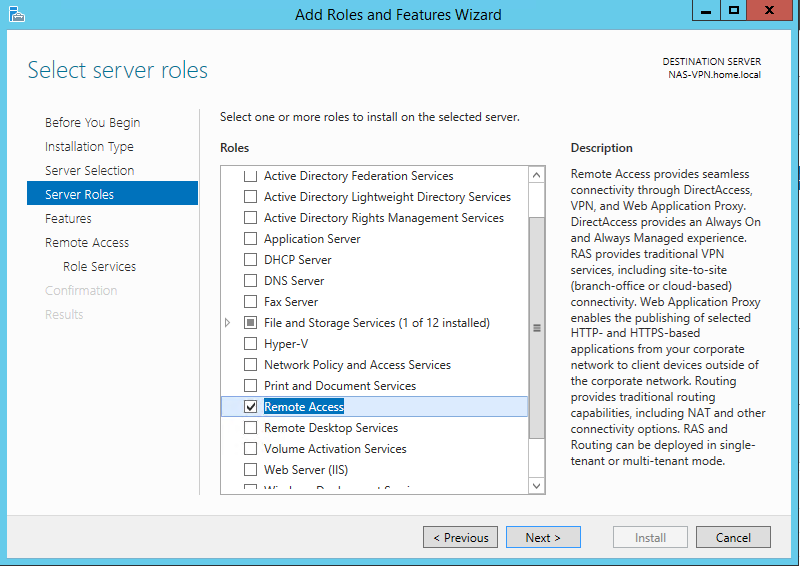

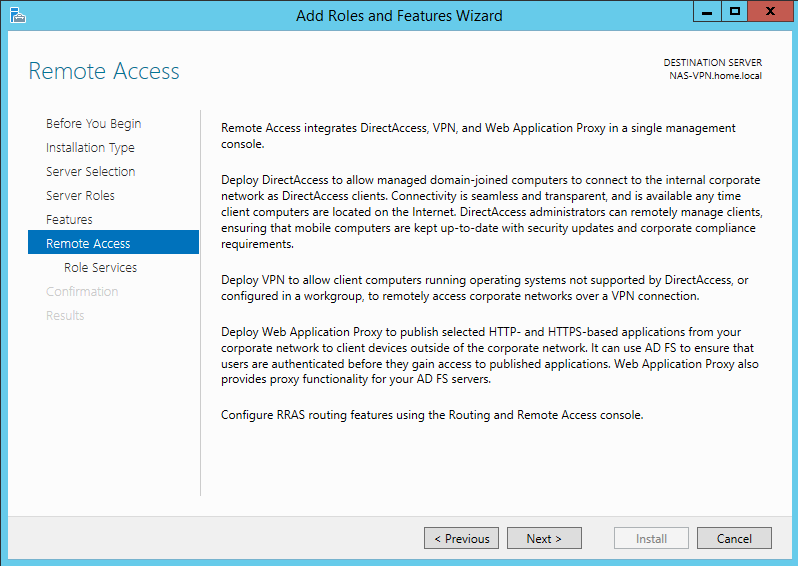

Sélectionnez le rôle « Remote Access » puis cliquez sur « Next ».

Cliquez sur « Next ».

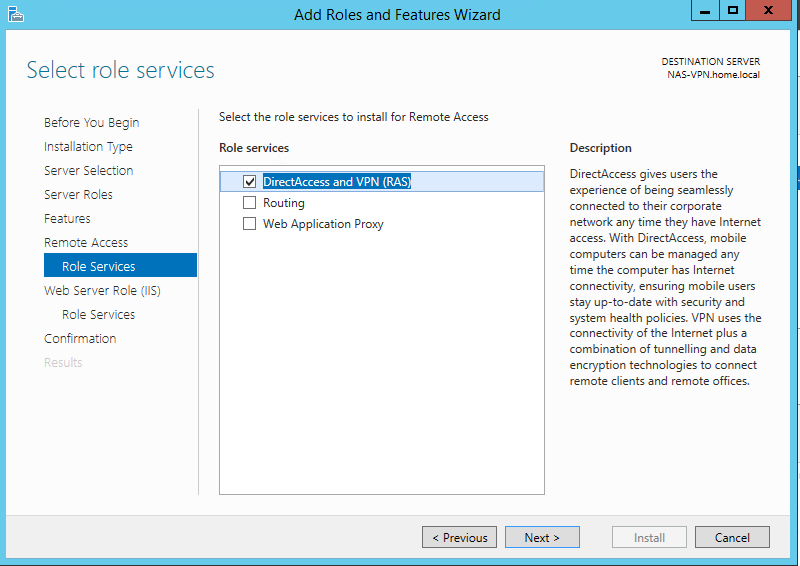

Nous utiliserons uniquement le service « DirectAccess and VPN (RAS) », sélectionnez le puis cliquez sur « Next ».

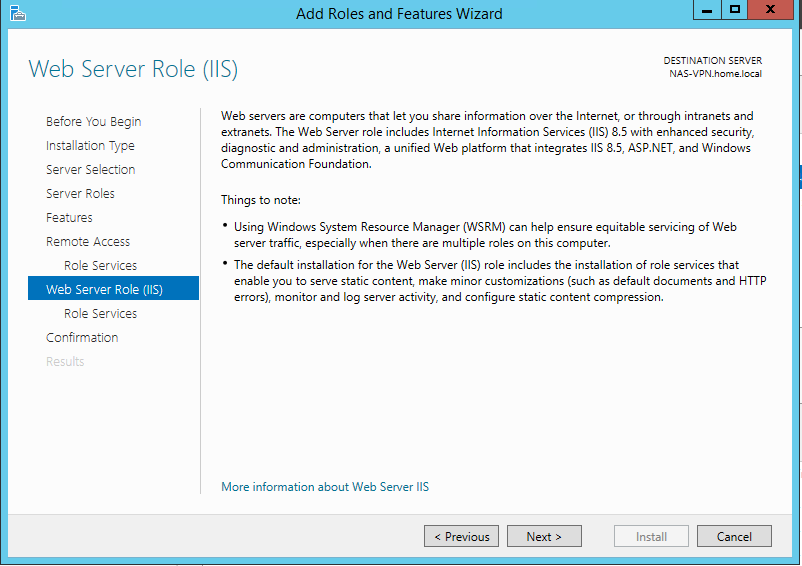

Cliquez sur « Next ».

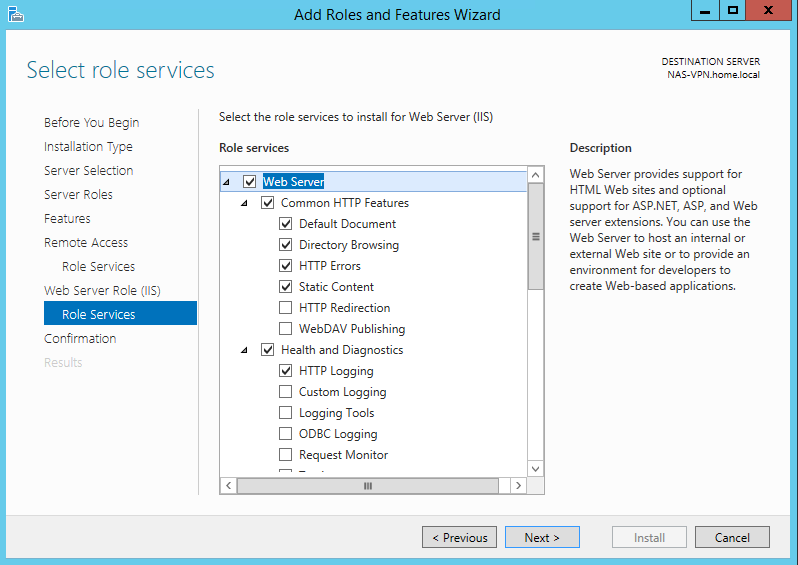

Laissez par défaut puis cliquez sur « Next ».

Cliquez sur « Install ».

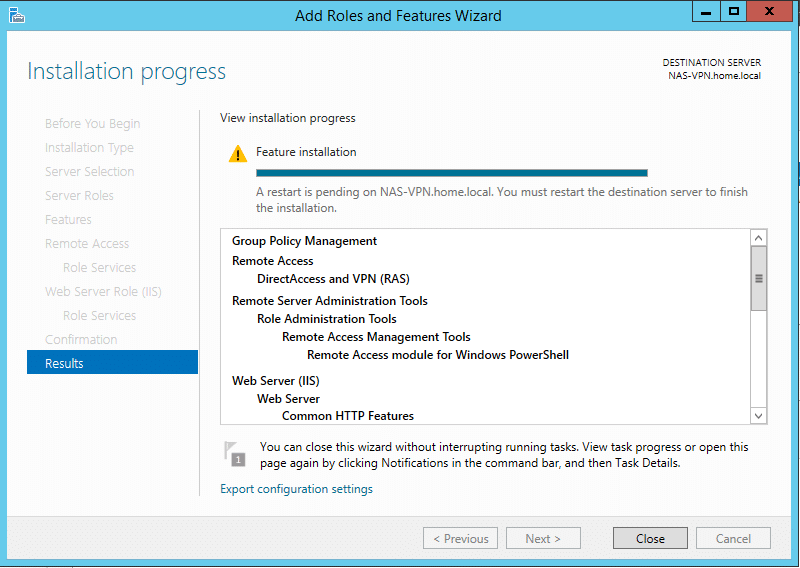

L’installation du rôle est maintenant terminé, redémarrez le serveur.

Configuration du rôle

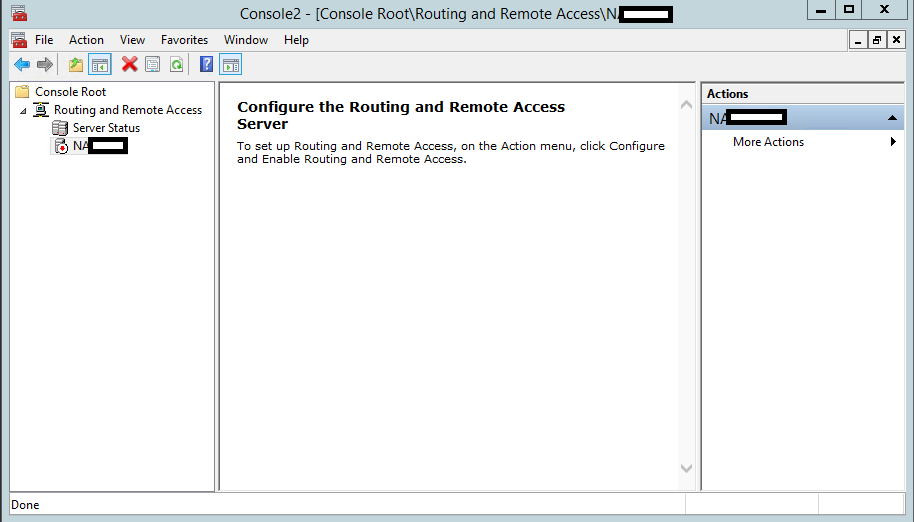

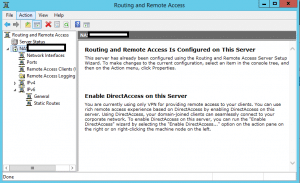

Une fois redémarré, accès à la console d’administration Routing and Remote Acces, soit depuis les « Tools » soit depuis une console MMC. Si votre serveur n’apparaît pas, il vous suffit de l’ajouter directement vous même.

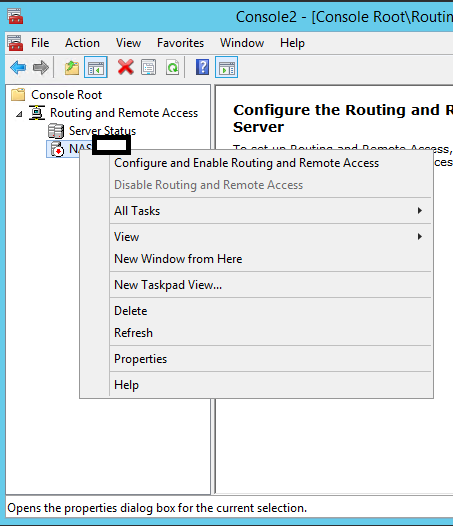

Cliquez droit sur votre serveur puis cliquez sur « Configure and Enable Routing and Remote Access ».

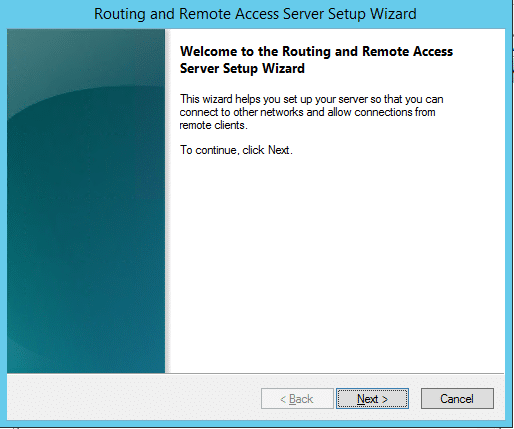

Cliquez sur « Next ».

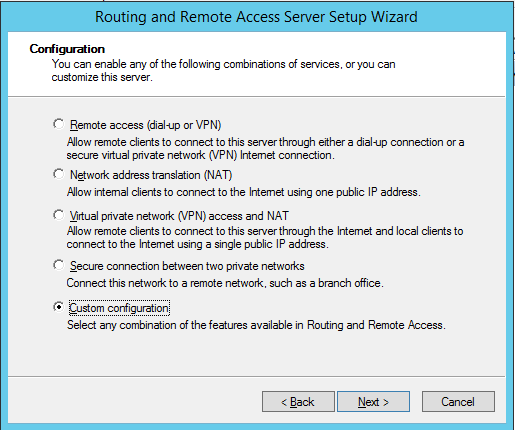

Sélectionnez l’option « Custom configuration » puis cliquez sur « Next ».

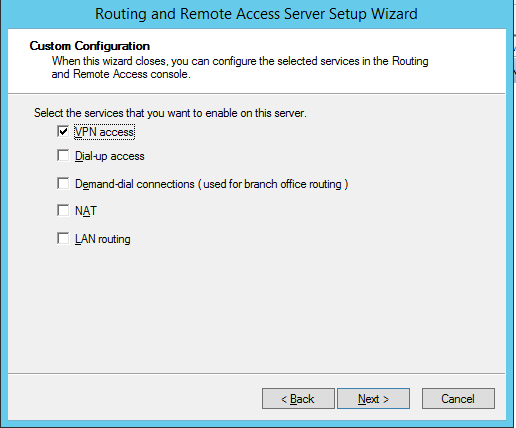

Sélectionnez « VPN access » puis cliquez sur « Next ».

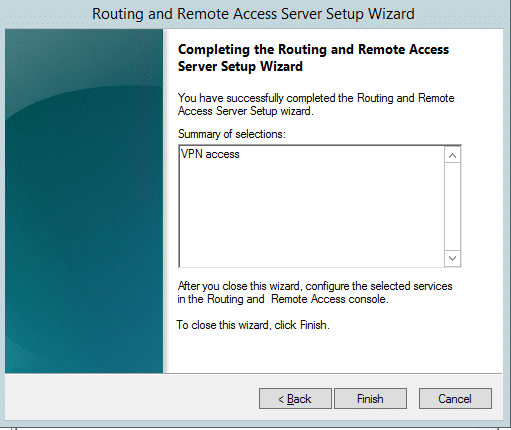

Cliquez sur « Finish ».

Démarrez ensuite le serveur RRAS.

Configuration du firewall et configuration du NAT

Si votre serveur se trouve derrière un firewall, vous devrez alors ouvrir les ports suivants :

PPTP:

1723 TCP

Pour configurer votre BOX internet, il vous suffit de NAT le port 1723 TCP vers l’IP de votre serveur.

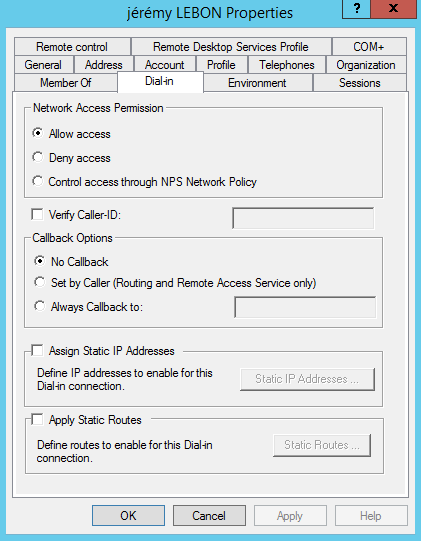

Autoriser un utilisateur de votre domaine à accéder au VPN

Pour autoriser un utilisateur à se connecter au VPN, il vous suffit depuis les propriétés de son compte Active Directory de cocher l’option « Allow Access » comme sur le print ci-après.

![[TUTO] – WSUS : Comment nettoyer son serveur WSUS](https://sys-advisor.com/wp-content/uploads/2015/09/splash_windows2012R2.png)

![[TUTO] – Hyper-V : Export et import d’une VM sous Hyper-V](https://sys-advisor.com/wp-content/uploads/2017/04/splash_PROC_Export_Import_VM_Hyper-V.png.png)

![[TIPS] – Windows Server : Vérifier la taille des blocs alloués à une partition système NTFS](https://sys-advisor.com/wp-content/uploads/2016/09/splash_WindowsServer2012_TachePlanifiee720x207.jpg)

![[TUTO] – Synology : Comment sauvegarder vos données Office 365 avec Synology](https://sys-advisor.com/wp-content/uploads/2017/11/splash_synology_3-1-100x70.jpg)

![[TUTO] – Windows 10 : Comment générer une CSR avec cygwin et openssl](https://sys-advisor.com/wp-content/uploads/2019/09/splash_windows10-100x70.jpg)

![[TUTO] – Windows 2008 : Comment désactiver l’autoconfiguration IPv4](https://sys-advisor.com/wp-content/uploads/2019/08/splash_windows_server-100x70.jpg)

![[TUTO] – Recalbox : Comment ajouter de nouvelles ROMS à votre Recalbox](https://sys-advisor.com/wp-content/uploads/2017/11/splash_recalbox-100x70.png)

![[TUTO] – Windows 10 : Comment gérer, activer ou désactiver l’indexation](https://sys-advisor.com/wp-content/uploads/2018/01/splash_windows10-100x70.jpg)

pro anabolic supplements

References:

https://itkvariat.com/user/heronquilt5/

online casino for us players paypal

References:

https://optimaplacement.com/companies/discover-top-new-casinos-in-2025-rated-reviewed/

online pokies australia paypal

References:

m-capital.co.kr

usa casino online paypal

References:

https://lookingforjob.co

Mobile compatibility is also key, enabling gaming

on-the-go with a responsive website or app. Each state has its own rules and regulations,

impacting the availability and legality of certain gambling

activities. In Australia, the legal age for entering

a casino is 18 years old, which is the minimum requirement nationwide.

Cryptocurrencies offer enhanced privacy, enabling users to gamble without disclosing personal

financial details. These e-wallets offer an extra layer of security, making them a preferred choice for many.

Selecting the appropriate payment method requires considering factors like

security, deposit and withdrawal limits, and

transaction fees.

For example, if you deposit ₹1,00,000 while claiming a 100% matched deposit bonus,

you’ll receive an extra ₹1,00,000 in bonus funds, giving you ₹2,00,000 to play

with. They often take the form of matched deposit bonuses, and can also

come with other rewards, such as free spins and cashback.

These promotions are only available to players who are joining the casino for

the first time and are typically the most generous promotion available at the site.

The app is shared across both casino and sportsbook platforms which will be of benefit to some players.

BetRivers Casino also provides a mobile app for casino players

to use 24/7 on the go. In NJ, the welcome bonus tends to

be a deposit match offer, but this is also subject to change.

Players in Canada can also take advantage of a bonus, but these

tend to be different than those for players based elsewhere.

This sometimes includes a deposit match, although they have also provided no deposit

bonuses when you register and download the Hard Rock

Bet app. Any new players registering at BetMGM Casino will receive $25 Free Play with no deposit.

References:

https://blackcoin.co/rocketplay-casino-bonus-codes-november-2025/

Das heißt, eine anfängliche Belohnung von 10

Freispielen wird beim sechsten Dreh plötzlich zu 20 Freispielen! Zahle 10€

ein und spiele mit 50€ und als zweiten Teil des Willkommensbonus erhältst

du außerdem noch 100 Freispiele für eine Reihe von beliebten Online Slots, um

deinem Spielerlebnis einen extra Schwung zu geben. Wir werden dich auf der Webseite immer daran erinnern, verantwortungsvoll zu spielen!

Ob du dabei kleine Gewinne sicherst oder auf den ganz großen Jackpot hoffst, die

Megaways™-Slots stehen für maximale Spannung und Nervenkitzel.

So wird das Spielerlebnis nie langweilig und bietet immer wieder aufregende Möglichkeiten, groß abzuräumen.

Wheelz sorgt dafür, dass sowohl Fans von Megaways™-Slots als auch Jackpot-Jäger

stets neue und abwechslungsreiche Spiele vorfinden, die für jede Stimmung und jeden Spielstil das Passende bieten. Klassiker wie „Mega

Moolah“, „Divine Fortune“ oder „Hall of Gods“ garantieren Nervenkitzel pur und potenziell lebensverändernde Gewinne.

References:

https://online-spielhallen.de/total-casino-freispiele-alles-was-sie-wissen-mussen/

Bonjour, de mon côté ça fonctionne parfaitement sur 2012 R2. Par contre je souhaiterai savoir s’il existe une fonctionnalité pour être notifié par mail d’une connexion VPN sur le serveur avec le nom de l’utilisateur ?

Merci par avance pour votre réponse 🙂

Bonjour, j’essaie depuis quelques jours d’installer un vpn sur windows server 2016 et j’avoue que je m’y perd de plus en plus. Quand je suis votre tuto et que j’essaie de me connecter, impossible, je suis en échec. Quand je vais regarder dans l’accès à distance, j’ai ceci : Le serveur NPS étant installé, vous devez l’utiliser pour configurer les fournisseurs d’authentification et de compte. Créez ou modifiez des stratégies de demande de connexion.

C’est à ne plus rien y comprendre car je n’ai pas installé cela. J’ai juste un certificat let’s encrypt.

Comment remédier à cela svp ? Supprimer ce NPS? tout réinstaller ? car je vois qu’il existe aussi des tutos pour créer VPN avec NPS. On se demande quel tuto suivre. Merci de votre aide.

Bonjour, De mémoire le wizard d’installation/configuration a légèrement évolué avec 2016 donc attention car ce tutoriel commence à dater un peu. Dans tous les cas, il faut utiliser les mêmes rôles donc avez-vous bien suivi le tuto ?

Les ports sont bien ouvert pour accepter les connexion ?

Par exemple : https://www.starwindsoftware.com/blog/how-to-install-vpn-access-on-windows-server-2016

Bonne soirée,

Jérémy

Merci j’ai bien compris mais j’ai besoin de ce cours en pdf

Plus le cours de la mise en place d’un tunnel VPN sous windows server 2012 R2 site to site pdf

Bonjour, Je n’ai pas de version PDF disponibles, désolé.

Jérémy

Grand Merci Monsieur

merci Jeremy je viens de voir erreur sur le nat de ma part 2 adresses diriger vers le port 1723 grrrhhhh

Bonjour

j’ai bien ouvert sur ma box le port 1723 en tcp mais j’ai une erreur 800, j’ai essayé en local sa marche.

le port 1723 est il le bon port comment faire le verifier

merci

Bonjour,

Est-ce que le port à bien été NAT depuis votre routeur ? Comme je l’explique dans l’avant dernier chapitre « Configuration du firewall et configuration du NAT ».

Jérémy

Bon tuto !

Mais n’y a-t-il pas une confusion à la fin ?

47 n’est pas un numéro de port, c’est un numéro de protocole (le protocole GRE a pour numéro 47, comme TCP a pour numéro 6).

De ce fait, rien ne sert de NATer le port 47, qui sur la plupart des routeurs ne concerne que le TCP ou l’UDP ; il fauit bien par contre cocher PPTP Pass Through, qui permet de laisser passer GRE.

Merci pour la note, l’article a été mis à jour.

Vraiment merci